Schützen Sie die Domains Ihrer Marke mit Agari DMARC-Schutz von Fortra

E-Mails sind nach wie vor ein beliebtes Einfallstor für Bedrohungen wie Phishing- und Impersonation-Angriffe. DMARC ist ein E-Mail-Authentifizierungsprotokoll. Es identifiziert bösartige E-Mails, stellt sie unter Quarantäne und verhindert die betrügerische Verwendung legitimer Marken

Wie funktioniert DMARC?

Wir wissen, dass DMARC ein technischer Standard ist, der hilft, Spam und E-Mail-Spoofing zu verhindern, aber wie genau funktioniert er?

DMARC ermöglicht es Domänenbesitzern, ihre E-Mail-Authentifizierungsrichtlinien zu veröffentlichen und festzulegen, was mit eingehenden Nachrichten geschieht, die diese Reihe von Authentifizierungsprüfungen nicht bestehen. DMARC nutzt die Authentifizierungsstandards SPF und DKIM, um eine bessere Sicherheit über das SMTP-Protokoll zu gewährleisten.

Schauen wir uns an, wie eine E-Mail-Nachricht durch DMARC validiert werden kann.

Veröffentlichen der DMARC-Richtlinie.

Der Eigentümer der Domäne veröffentlicht einen DMARC-Datensatz, in dem seine E-Mail-Authentifizierungspolitik dargelegt ist. Dieser Eintrag wird auf dem DNS-Server der Domäne gespeichert.

Der Eigentümer der Domäne veröffentlicht einen DMARC-Datensatz, in dem seine E-Mail-Authentifizierungspolitik dargelegt ist. Dieser Eintrag wird auf dem DNS-Server der Domäne gespeichert.

Mailserver prüfen eingehende Mails mithilfe von DNS.

Der Mailserver des Empfängers prüft anhand des „Von“-Headers in der Nachricht des Absenders, ob eine DMARC-Richtlinie vorliegt. Diese prüft die Nachricht auf eine gültige DKIM-Signatur, eine übereinstimmende IP-Adresse im SPF-Eintrag des Absenders sowie auf Domain Alignment.

Der Mailserver des Empfängers prüft anhand des „Von“-Headers in der Nachricht des Absenders, ob eine DMARC-Richtlinie vorliegt. Diese prüft die Nachricht auf eine gültige DKIM-Signatur, eine übereinstimmende IP-Adresse im SPF-Eintrag des Absenders sowie auf Domain Alignment.

Anwenden der DMARC-Richtlinie.

Der Server verwendet die Ergebnisse dieser Prüfungen, um die DMARC-Richtlinie der Domäne anzuwenden. Diese kann die E-Mail entweder annehmen, ablehnen oder unter Quarantäne stellen.

Der Server verwendet die Ergebnisse dieser Prüfungen, um die DMARC-Richtlinie der Domäne anzuwenden. Diese kann die E-Mail entweder annehmen, ablehnen oder unter Quarantäne stellen.

Einen DMARC-Eintrag erzeugen.

Der empfangende Mailserver sendet einen Bericht, in dem das Ergebnis der E-Mail sowie alle anderen von der gleichen Domäne gesendeten Nachrichten aufgeführt sind. Die aggregierten DMARC-Berichte werden an die im DMARC-Datensatz angegebene E-Mail-Adresse gesendet.

Der empfangende Mailserver sendet einen Bericht, in dem das Ergebnis der E-Mail sowie alle anderen von der gleichen Domäne gesendeten Nachrichten aufgeführt sind. Die aggregierten DMARC-Berichte werden an die im DMARC-Datensatz angegebene E-Mail-Adresse gesendet.

Vorteile von DMARCF

DMARC ist eine kostenlose Möglichkeit für jeden, E-Mail-Sicherheit auf Protokollebene zu implementieren. Im Gegensatz zu Sicherheits-Plugins funktioniert DMARC zum Schutz des Posteingangs auf DNS-Ebene. Die Implementierung von DMARC auf Ihrem E-Mail-Server hat zahlreiche Vorteile:

DMARC hindert Angreifer daran, betrügerische Nachrichten von Ihrer Domäne aus zu versenden. Ein DMARC-Eintrag schützt vor Spoofing, indem es DomainKeys Identified Mail (DKIM) und Sender Policy Framework (SPF) zur Überprüfung von Nachrichten verwendet. Die Domänenbesitzer können dann Richtlinien festlegen, die bestimmen, was mit Nachrichten geschieht, die diese Prüfungen nicht bestehen.

Laut dem Verizon's 2023 Data Breach Investigations Report hat sich die Zahl der Vorfälle durch Business Email Compromise (BEC) zwischen November 2021 und Oktober 2022 fast verdoppelt und macht mehr als 50 % aller Social-Engineering-Methoden aus. Darüber hinaus führt der 2023 FBI IC3 Report mit fast 300.000 Beschwerden im Jahr 2023 Phishing als häufigste Cyberkriminalität auf, d. h 5,35 Mal mehr als der nächste größte Angriffstyp.

Da es keine Anzeichen für einen Rückgang der E-Mail-Bedrohungen gibt - im Gegenteil, sie nehmen Jahr für Jahr zu - deutet alles darauf hin, dass Sie eine DMARC-Lösung für den Domänenschutz implementieren sollten, falls Sie nicht bereits eine haben.

DKIM- und BIMI-Einträge

DKIM

DKIM, Domain Keys Identified Mail, ist eine Technik, bei der Ihr Domänenname verwendet wird, um Ihre E-Mails mit einer digitalen „Signatur“ zu versehen, damit Ihre Kunden wissen, dass Sie diese E-Mails wirklich versenden und dass sie während der Übertragung nicht verändert wurden.

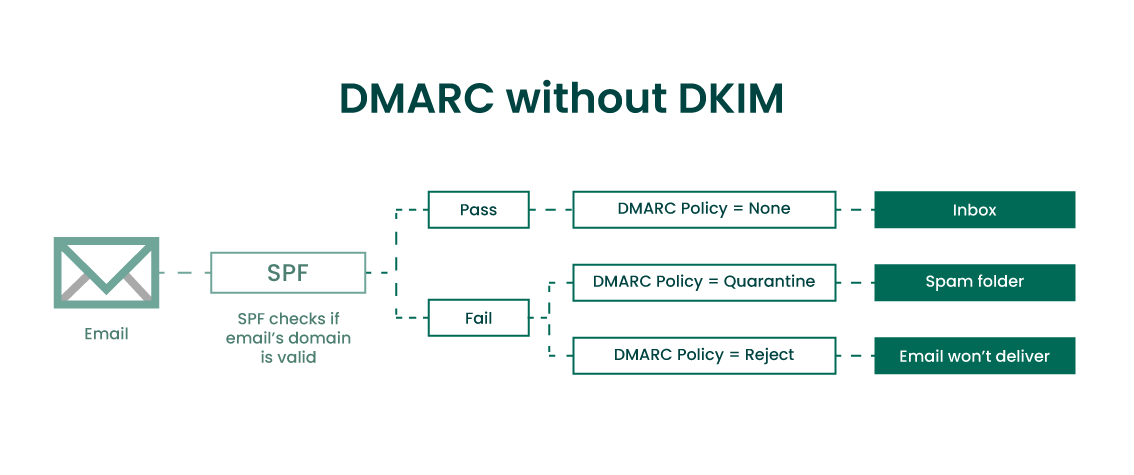

Kann ich DMARC ohne DKIM verwenden?

Die kurze Antwort lautet: Ja, Sie können DMARC ohne DKIM verwenden. Durch die Verwendung der SPF-Authentifizierung können Sie DMARC auch ohne einen DKIM-Eintrag einrichten. Bei der Verwendung von SPF erstellen Sie eine Regel, die besagt, dass die DMARC-Authentifizierung erfolgreich ist, solange die SPF-Prüfung gültig ist und der SPF-Bezeichner übereinstimmt.

Was aber, wenn die SPF-Authentifizierung fehlschlägt? Legitime Nachrichten können die SPF-Validierung nicht bestehen, wenn sie weitergeleitet werden und die IP-Adresse des Vermittlers nicht im SPF-Eintrag aufgeführt ist.

Wird DMARC nur SPF für die Validierung verwendet, wird diese weitergeleitete legitime Nachricht von der DMARC-Richtlinie zurückgewiesen. DKIM als Teil Ihres DMARC-Setups hilft, dieses Problem zu beseitigen, da eine zusätzliche Reihe von Authentifizierungsprüfungen vorhanden ist.

Eine vollständige DMARC-Implementierung im Zuammenspiel mit SPF und DKIM ist die beste Lösung. Wenn Sie sowohl SPF als auch DKIM konfigurieren, erhöhen Sie die Chancen, dass legitime E-Mails die DMARC-Authentifizierung bestehen.

Die Überwachung Ihrer DMARC-Einträge mit einer „none“-Richtlinie hilft Administratoren, einen Überblick darüber zu erhalten, wer E-Mails im Namen der Domäne weiterleitet. Wenn Sie darüber nachdenken, DMARC ohne DKIM zu implementieren, sollten Sie Ihre DMARC-Einträge genau überwachen, bevor Sie auf „Quarantäne“ oder „Ablehnung“ umstellen.

BIMI

Brand Indicators for Message Identification (BIMI) ist ein neuerer Standard, der Ihr Markenlogo an authentifizierte E-Mails anhängt, die von Ihrem Unternehmen gesendet werden. Dies trägt dazu bei, Vertrauen bei Ihren Abonnenten aufzubauen und die Marke bekannt zu machen.

Die Implementierung von BIMI kann den Empfängern helfen, die Legitimität der Nachricht visuell zu überprüfen, da das Markenlogo nur dann in die E-Mail übernommen wird, wenn sie die DMARC-Authentifizierung bestanden hat.

Kann BIMI mit DMARC verwendet werden?

Ja, BIMI kann nur implementiert werden, wenn die DMARC-Authentifizierung in einer Domäne aktiv ist. BIMI wird oft als eine Erweiterung von DMARC angesehen. Der Standard Marken dabei hilft, Vertrauen und Bekanntheit bei ihrer Zielgruppe über E-Mail aufzubauen.

Schritte zum Erstellen Ihres DMARC-Eintrags

Sie brauchen DMARC zwar nicht, um E-Mails zu versenden, aber es ist eine der besten Formen des Schutzes gegen Domain-Impersonation-Angriffe. Wenn Sie DMARC einrichten, schützen Sie alle E-Mails, die von dieser Domäne gesendet werden. Dies macht die Erstellung eines DMARC-Eintrags zu einer schnellen und skalierbaren Möglichkeit, ein ganzes Unternehmen mit der Arbeit eines einzigen Nachmittags zu schützen.

Arten von DMARC-Richtlinien

Es gibt drei Hauptrichtlinien, die in Ihrem DMARC-Eintrag angegeben werden können. Diese legen fest was geschieht, wenn die Nachricht die DMARC-Prüfung nicht besteht. Diese Richtlinien sind:

Sowohl „Ablehnen“ als auch „Quarantäne“ bietet Schutz vor gefälschten Nachrichten. Größere Unternehmen setzen ihre Richtlinie häufig auf „none“ und überwachen dann ihren DMARC-Bericht. Der Bericht hilft Administratoren, den E-Mail-Verkehr von ihrer Domain besser zu verstehen und die beste Richtlinie zu wählen, die den legitimen Datenverkehr nicht beeinträchtigt.

Einzelne Empfänger können wählen, ob sie die von der sendenden Domäne festgelegten DMARC-Richtlinien ignorieren wollen oder nicht. Viele E-Mail-Sicherheitsanwendungen bieten Funktionen, mit denen Unternehmen ihre Spam-Filtereinstellungen anpassen können.

Diese Filter können so eingestellt werden, dass DMARC/DKIM-Fehlanpassungen oder -Fehler ignoriert werden. E-Mails können auch in der Betreffzeile markiert und an ihr Ziel gesendet werden, anstatt sie vollständig abzulehnen.

Agari kann DMARC für Sie entmystifizieren!

Leitraden erhalten

Warum schlägt DMARC fehl?

DMARC kann fehlschlagen, wenn der Eintrag falsch konfiguriert ist oder die Domäne bereits von Angreifern gefälscht wurde. Sehen wir uns einige der häufigsten Gründe für das Scheitern von DMARC und die entsprechenden Abhilfemaßnahmen an.

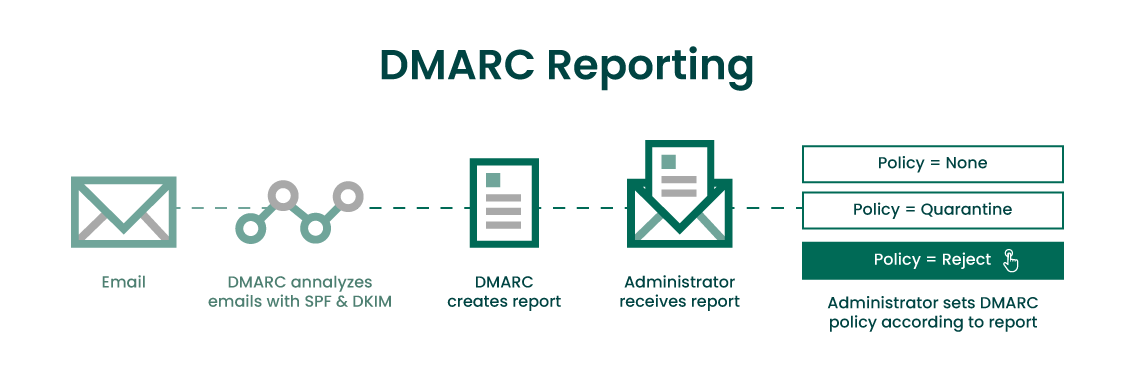

Überprüfen Ihrer DMARC-Berichte

DMARC-Berichte sind wertvoll und zeigen Ihnen, welche E-Mails auf Ihrer Domain DKIM-, SPF- und DMARC-Prüfungen bestehen. Die Überwachung des E-Mail-Verkehrs anhand Ihres DMARC-Berichtes ermöglicht es Ihnen, Ihre DMARC-Richtlinien schrittweise zu aktualisieren und strikter durchzusetzen, wodurch Ihr Schutz vor Spoofing-Angriffen weiter verbessert wird.

Es gibt zwei Arten von DMARC-Berichten, DMARC Aggregate Reports (RUA, Aggregatberich) und Forensic DMARC Reports (RUF, Forensikbericht).

DMARC-Aggregatberichte (RUA)

Sie enthalten Informationen über den Authentifizierungsstatus von Nachrichten, die im Namen Ihrer Domäne gesendet werden. Diese Berichte zeigen, welche Nachrichten die DKIM- und SPF-Validierung bestehen und welche nicht.

Sie erfassen Details wie die Domäne, von der die Nachricht gesendet wurde, die IP-Adresse des Absenders, das Datum und das Ergebnis der DKIM/SPF-Richtlinienprüfung. Anhand dieser Berichte können Spoofing-Versuche erkannt und künftige „reject“-Richtlinien festgelegt werden.

DMARC-Forensikberichte (RUF)

Sie enthalten Informationen, wenn eine über Ihre Domain gesendete E-Mail die DMARC-, SPF- oder DKIM-Validierung nicht besteht. Ähnlich wie die RUA-Berichte enthalten diese Protokolle wichtige Details, die es Ihnen ermöglichen, die Quelle dieser Meldungen zu identifizieren und das Problem zu beheben. RUF-Berichte sind sowohl für die Fehlersuche bei Zustellbarkeitsproblemen als auch für die Identifizierung der IP-Adressen von Angreifern, die aktiv versuchen, Ihre Domain zu fälschen, von großem Nutzen.

Es ist gängige Praxis, dass Unternehmen ihre DMARC-Richtlinie zunächst auf „none“, dann auf „quarantine“ und schließlich auf „reject“ einstellen. Mit dieser Strategie haben Sie Zeit, Ihren DMARC-Bericht vollständig zu überprüfen und Änderungen vorzunehmen, ohne Gefahr zu laufen, versehentlich den legitimen E-Mail-Verkehr zu behindern.

Am besten richten Sie ein eigenes Postfach speziell für DMARC-Berichte ein. So bleiben die Berichte übersichtlich und der gemeinsame Posteingang wird nicht mit Nachrichten geflutet. Die Berichte werden auf der Grundlage der von Ihrer Domäne gesendeten E-Mail-Menge erstellt. Unternehmen können mehrere hundert DMARC-Meldungen pro Tag erhalten.

Grenzen von DMARC

Es ist richtig, dass DMARC der beste Schutz gegen E-Mail-Spoofing ist, aber es gibt einige Einschränkungen, was DMARC in Bezug auf die E-Mail-Sicherheit leisten kann. Vergleichen wir, was DMARC leisten kann und was nicht.

DMARC kann Organisationen helfen:

- die Menge eingehender Spam-Mails zu reduzieren

- Spoofing ihrer Domain zu beenden

- die Manipulation von E-Mails während der Übertragung verhindern (bei Verwendung von DKIM)

- zu verstehen wer Nachrichten von einer bestimmten Domain sendet

- zu verhindern, dass Phishing-Angriffe in die Posteingänge der Benutzer gelangen

- Nutzen Sie DMARC-Berichte um zu verstehen, wie Angreifer versuchen, Ihre Domäne zu nutzen

Das kann DMARC nicht:

- Scannen von E-Mails auf bösartige Inhalte

- Verhindern von Phishing-Angriffen, die Look-Alike- oder Cousin Domain-Angriffe nutzen

- Erkennen und Entfernen bösartiger Links in E-Mails

- Überwachung des Inhalts eingehender und ausgehender Nachrichten

Erste Schritte

E-Mail-Schutz von den Gründern von DMARC

Fortra bietet eine einsatzfertige Lösung zur Bekämpfung von E-Mail-Bedrohungen, die sowohl DMARC als auch erweiterten Phishing-Schutz nutzt. Diese Kombination verhindert sowohl Domain-Spoofing-Angriffe als auch Phishing-Angriffe, bei denen falsch geschriebene Domainnamen verwendet werden.

Die prädiktive Analyse identifiziert neue Bedrohungstrends, sobald sie auftauchen, indem sie proaktiv Billionen von Nachrichten überprüft. Wenn neue Bedrohungsmuster identifiziert werden, werden sie automatisch in Ihre Bedrohungsdatenbank aufgenommen, damit auch die neuesten Arten von Angriffen abgewehrt werden können.

Unabhängig davon, wo Ihre E-Mails gehostet werden, bietet Fortra eine breite Palette von Integrationen in Plattformen wie Office 365, Microsoft Exchange und Gmail. Die Einrichtung ist einfach und erfordert keine Ausfallzeiten, d. h. keine verpassten E-Mails während des Onboardings.

Fortra stellt sicher, dass DMARC richtig konfiguriert ist und schließt die Lücken in DMARC. Agari DMARC-Schutz implementiert automatisch eine vollständige DMARC-Lösung für Sie, auch wenn Sie noch ganz am Anfang stehen. Das System scannt das Internet und Ihre DMARC-Einträge, um Spoofing-Versuche und Angriffe auf ähnliche Domains proaktiv zu erkennen und zu unterbinden.

Planen Sie eine Live-Demo von

Agari DMARC-Schutz

Lesen Sie unseren umfassenden Leitfaden:

„Erste Schritte mit DMARC“

Mit unserem kostenlosen Tool können

Sie Ihren DMARC-Bericht abrufen oder erstellen.